大工网安告[2025034]

一、 情况分析

Jenkins 是一个开源的自动化服务器,广泛用于自动化各种任务,包括构建、测试和部署软件。Git Parameter Plugin 是Jenkins 的一个插件,用于在构建过程中处理Git参数。

近日,官方修复Jenkins Git Parameter 远程命令执行漏洞(CVE-2025-53652),该漏洞是由于Git Parameter Plugin 在构建项目的过程中未验证用户提交的参数,导致攻击者可以通过向Jenkins 的git 操作中注入任意命令,导致数据泄露、数据篡改甚至服务器权限被接管等严重后果。目前该漏洞POC 已在互联网上公开,鉴于此漏洞影响范围较大,建议大家尽快做好自查及防护。

威胁类型:命令执行。

技术类型:数据验证不恰当。

利用条件:攻击者需要具有Build 权限。

危害描述:攻击者可以利用此漏洞注入任意命令到Git 参数中,可能导致未授权的命令执行或其他安全问题。

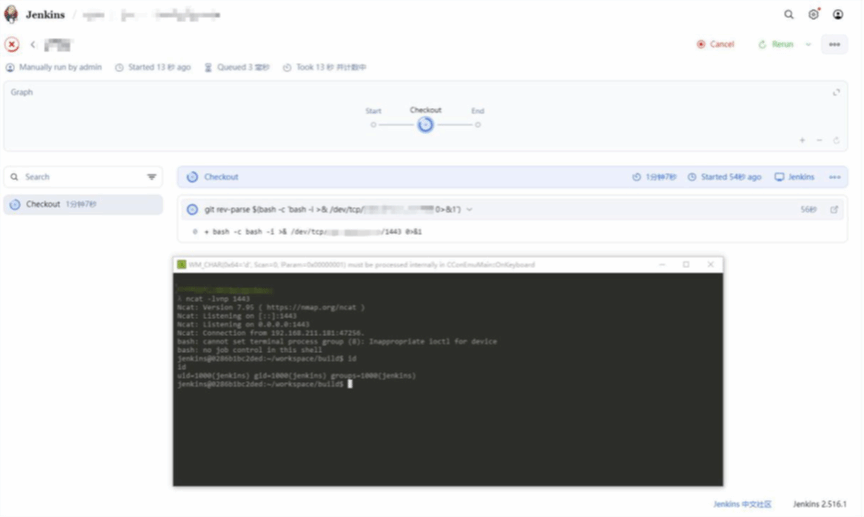

目前,已成功复现Jenkins Git Parameter 远程命令执行漏洞(CVE-2025-53652),截图如下:

二、 影响版本

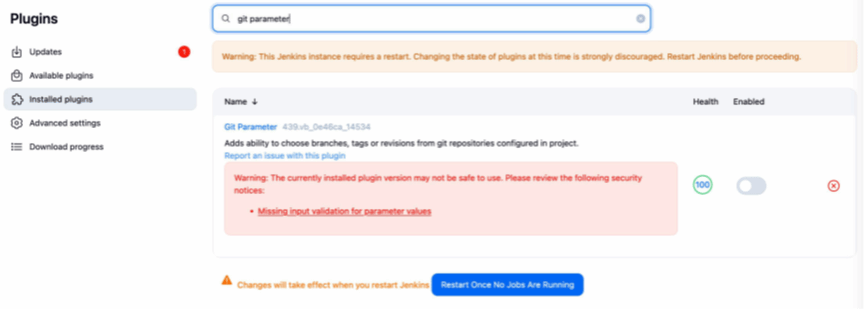

Git Parameter Plugin <= 439.vb_0e46ca_14534

三、 处置建议

修复解决方案(含漏洞补丁):

目前官方已发布安全更新,建议用户尽快升级至安全版本:

Git Parameter Plugin >= 444.vca_b_84d3703c2

官方补丁下载地址:

https://plugins.jenkins.io/git-parameter/releases/

修复缓解措施:

1.排查Jenkins 是否安装了Git Parameter 插件,在不影响业务的前提下,可临时禁用。排查位置:Jenkins-系统管理-插件管理,检索是否安装了该插件;

2.设置强口令,禁用用户注册,并按照安全策略分配用户权限